Conditional Access

Für mich ist das einer der wichtigsten Bausteine moderner IT-Sicherheit überhaupt.

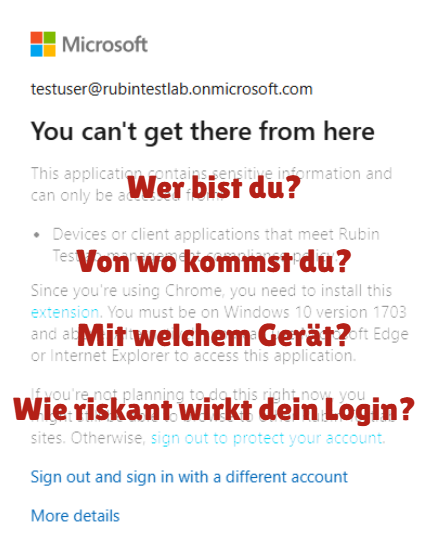

Genau auf Basis dieser Fragen entscheidet Conditional Access, ob ein Zugriff auf Microsoft 365 erlaubt oder blockiert wird.

Wenn du Conditional Access sauber aufsetzt, hast du:

- 80 % der typischen Angriffe schon entschärft

- deutlich mehr Kontrolle

- weniger Stress

In einem Test-Tenant habe ich eine Conditional-Access-Richtlinie eingerichtet, die den Zugriff auf Microsoft 365 nur dann erlaubt, wenn das verwendete Gerät als konform gilt. Die eigentliche Bewertung macht dabei Intune Compliance. Conditional Access entscheidet dann, ob der Zugriff auf Cloud-Ressourcen erlaubt oder blockiert wird. Ich finde, neue Richtlinien sollte man immer erst im Modus „Nur Bericht“ testen, bevor man sie wirklich aktiviert. Sonst sperrt man sich am Ende noch selbst aus. Und das wäre dann wieder so ein typischer Microsoft-Moment.

Der Benutzer testuser soll nur mit einem verwalteten und konformen Firmenlaptop auf Microsoft-365-Dienste zugreifen dürfen.

Normale Admin-Konten und die Break-Glass-Konten habe ich dabei ausgeschlossen. Das ist wichtig, damit man sich bei einem Fehler nicht gleich den eigenen Zugriff kaputtmacht.

Einrichtung

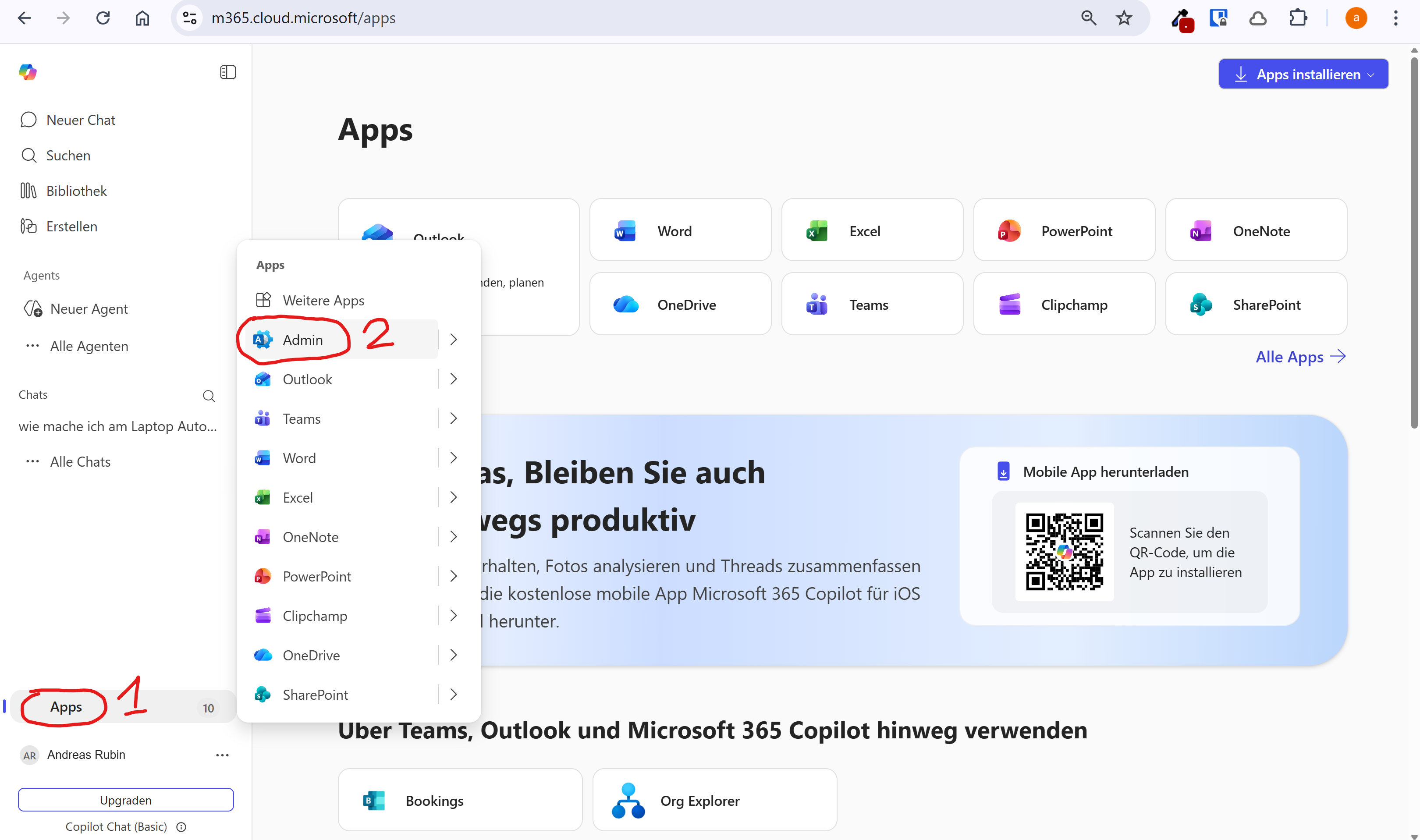

Im Microsoft-365-Portal unten links auf Apps klicken.

Dann Admin öffnen.

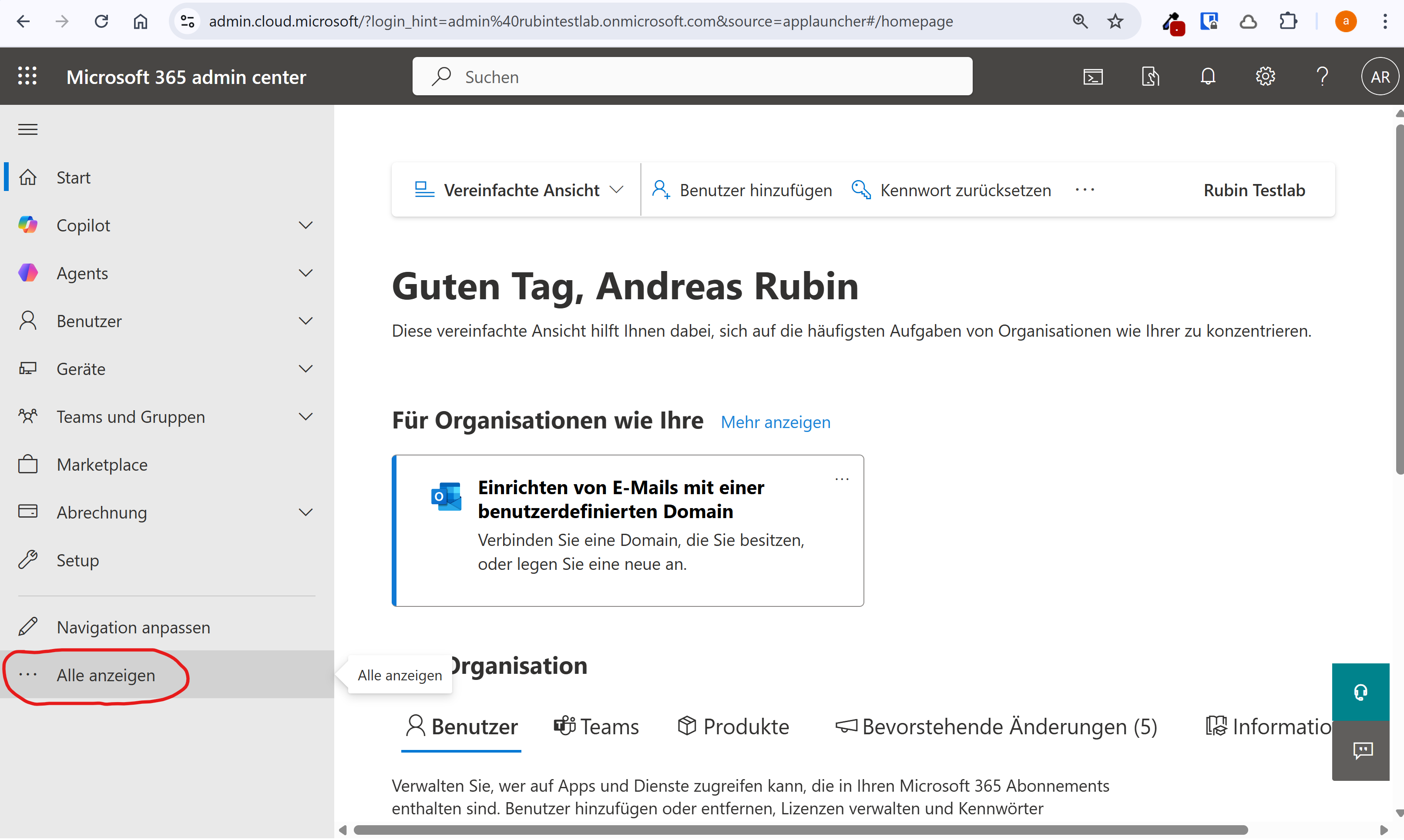

Im Microsoft 365 Admin Center links auf Alle anzeigen klicken.

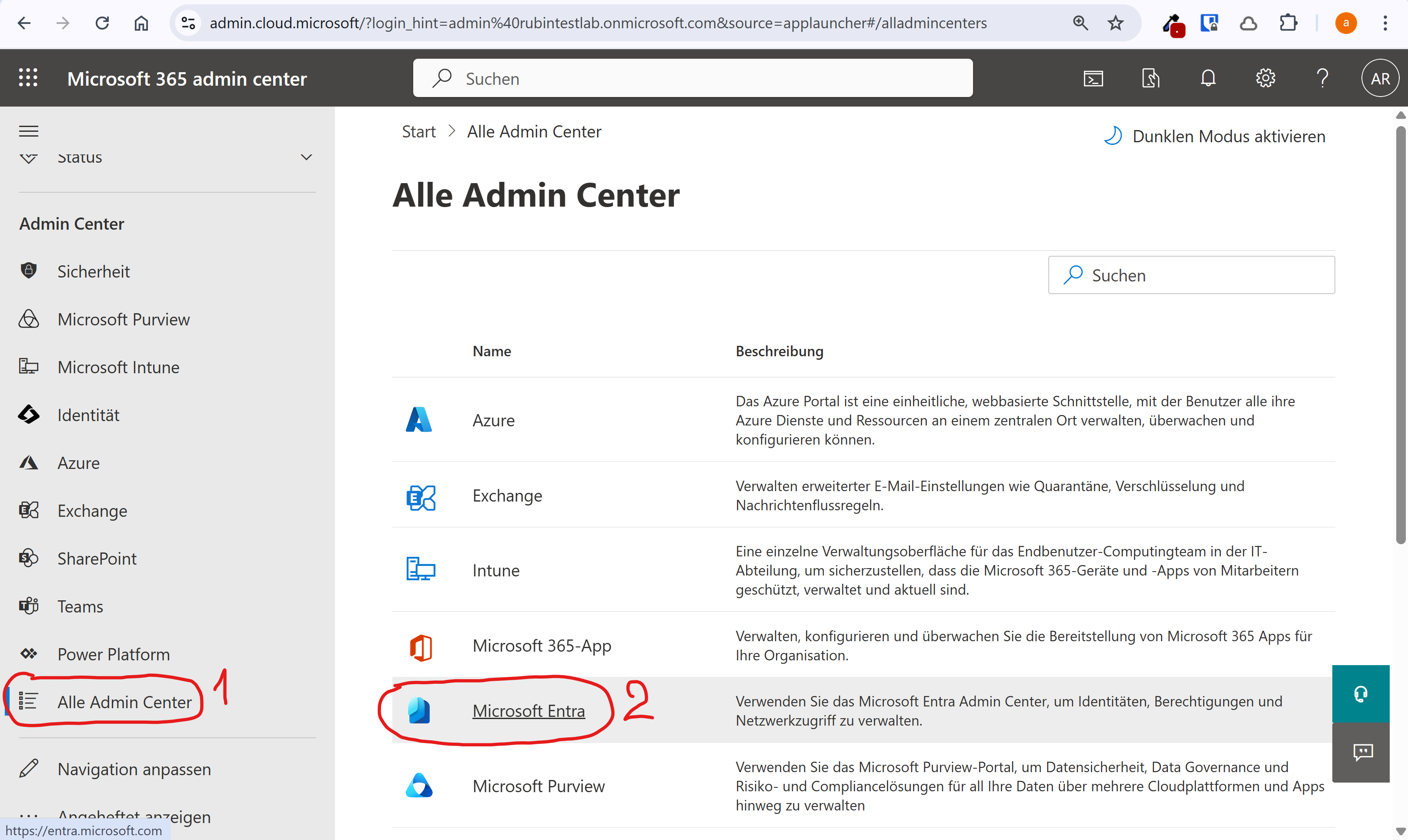

Unter Alle Admin Center auf Microsoft Entra klicken.

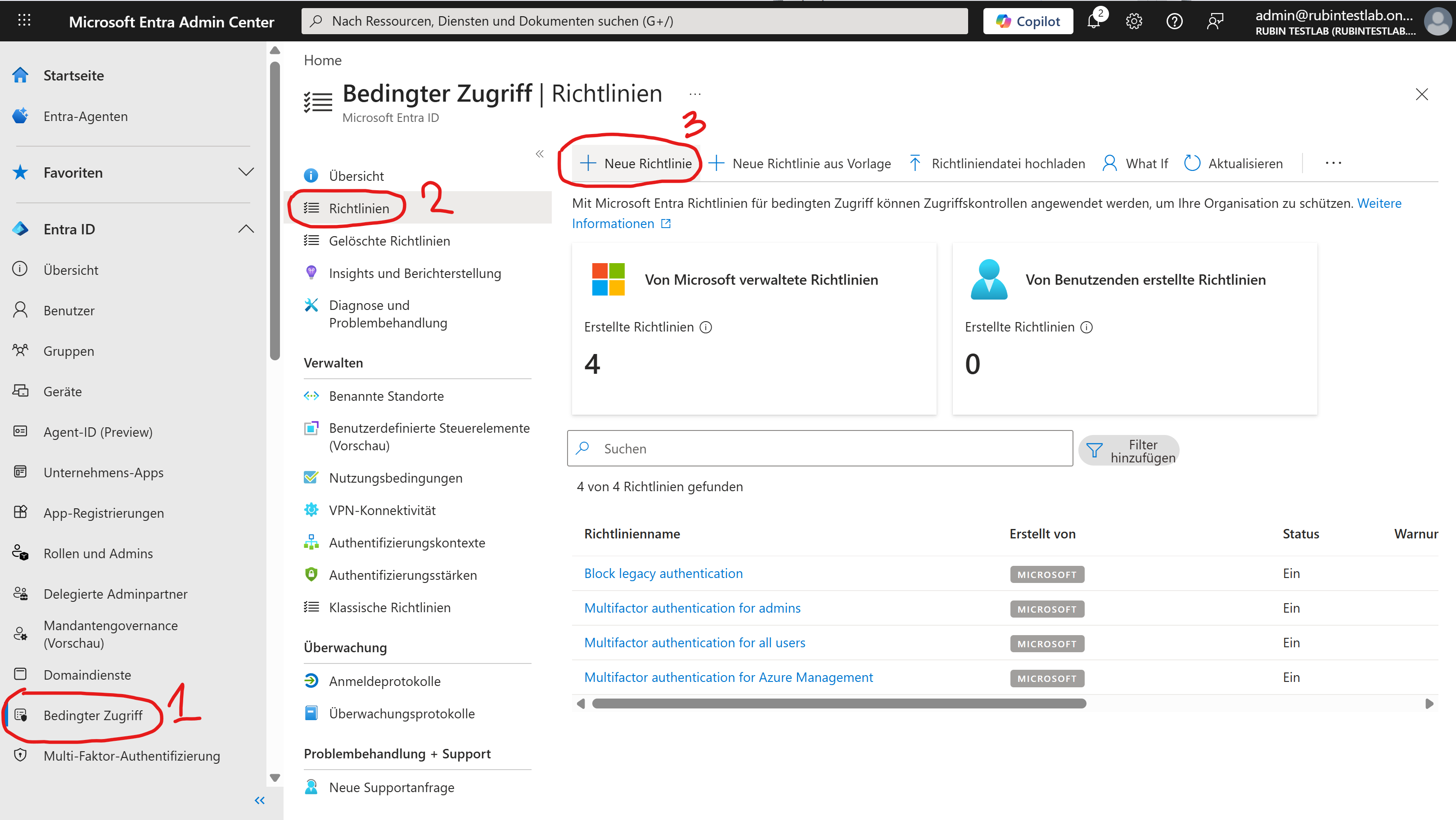

In Microsoft Entra links auf Bedingter Zugriff klicken.

Dann Richtlinien öffnen.

Danach oben auf Neue Richtlinie klicken.

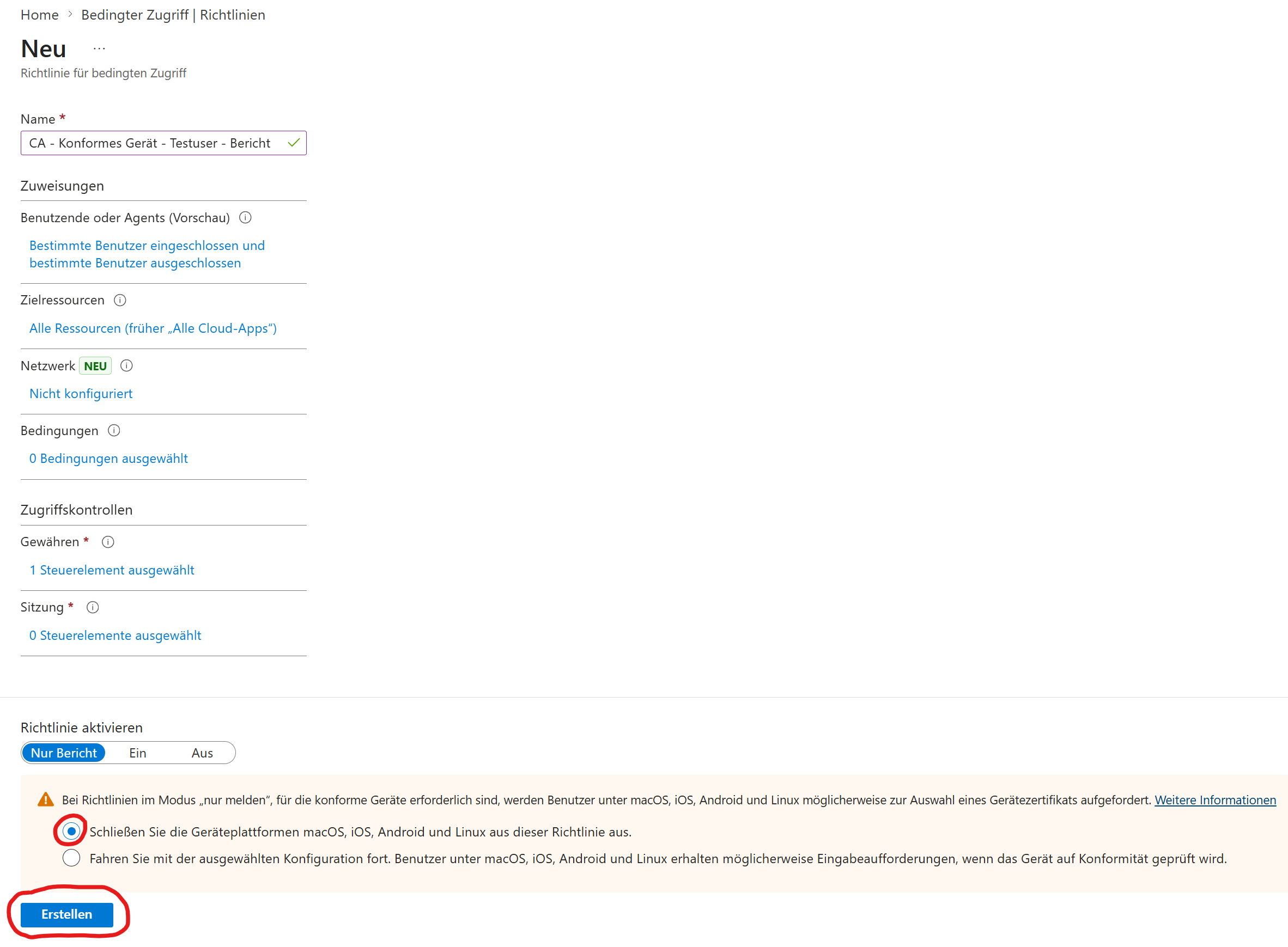

Einen Namen eintragen, zum Beispiel:

CA - Konformes Gerät - Testuser - Bericht

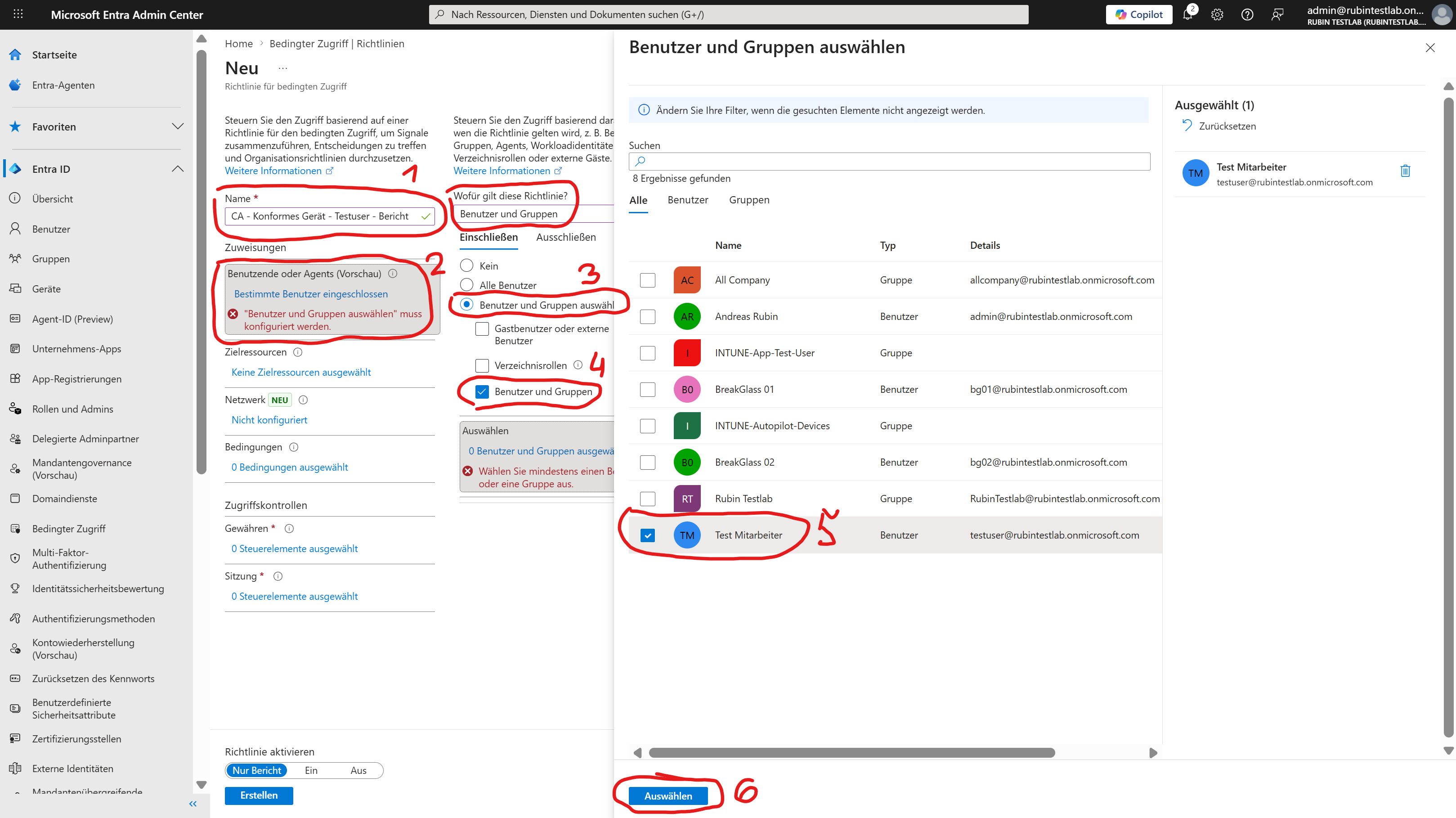

Rechts bei Wofür gilt diese Richtlinie?

Benutzer und Gruppen auswählen.

Dann bei Einschließen:

-

Benutzer und Gruppen auswählen

-

Benutzer und Gruppen anhaken

-

Test Mitarbeiter auswählen

-

unten auf Auswählen klicken

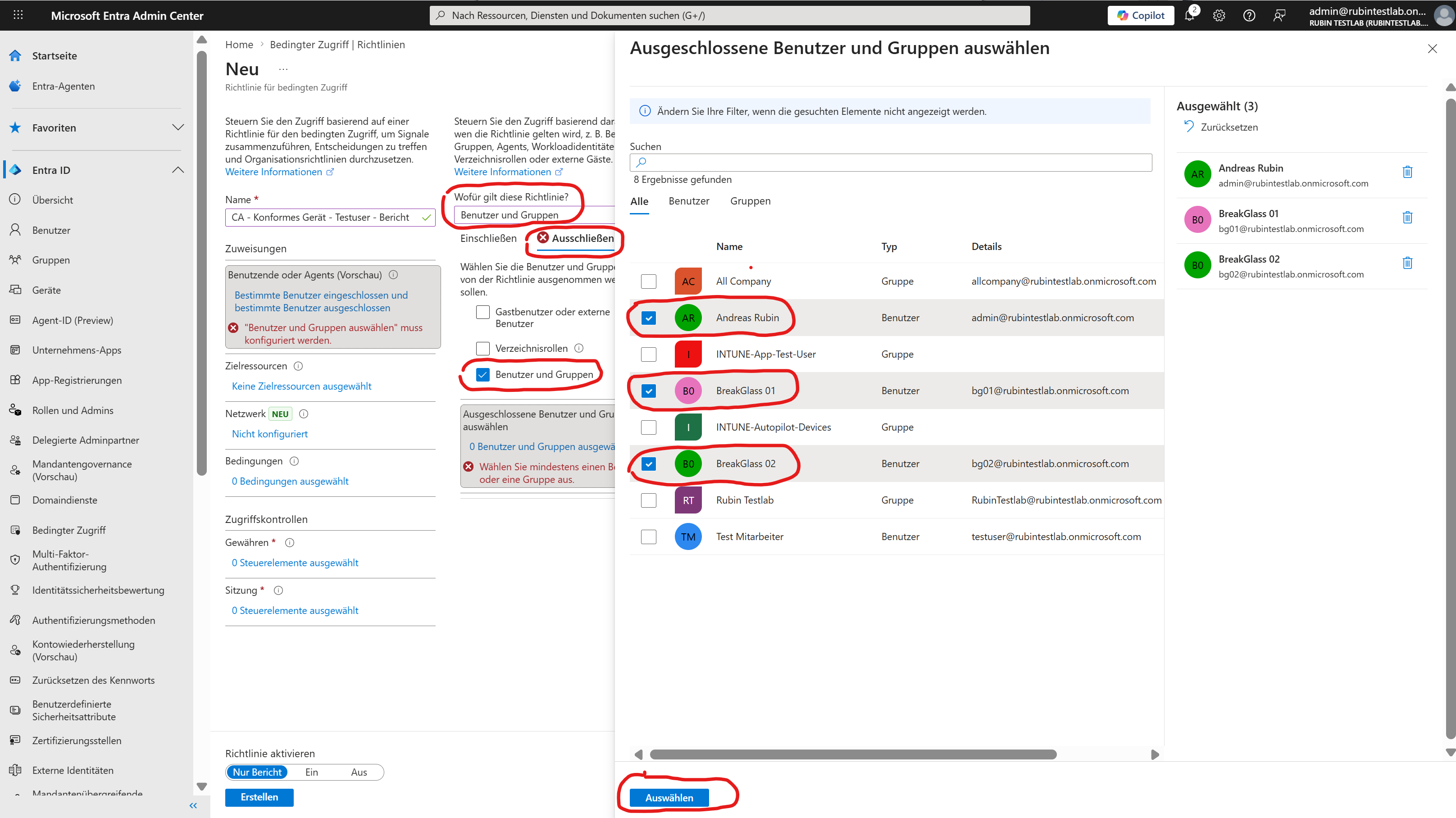

Bei Ausschließen:

-

Benutzer und Gruppen anhaken

-

Andreas Rubin

-

BreakGlass 01

-

BreakGlass 02

auswählen -

unten auf Auswählen klicken

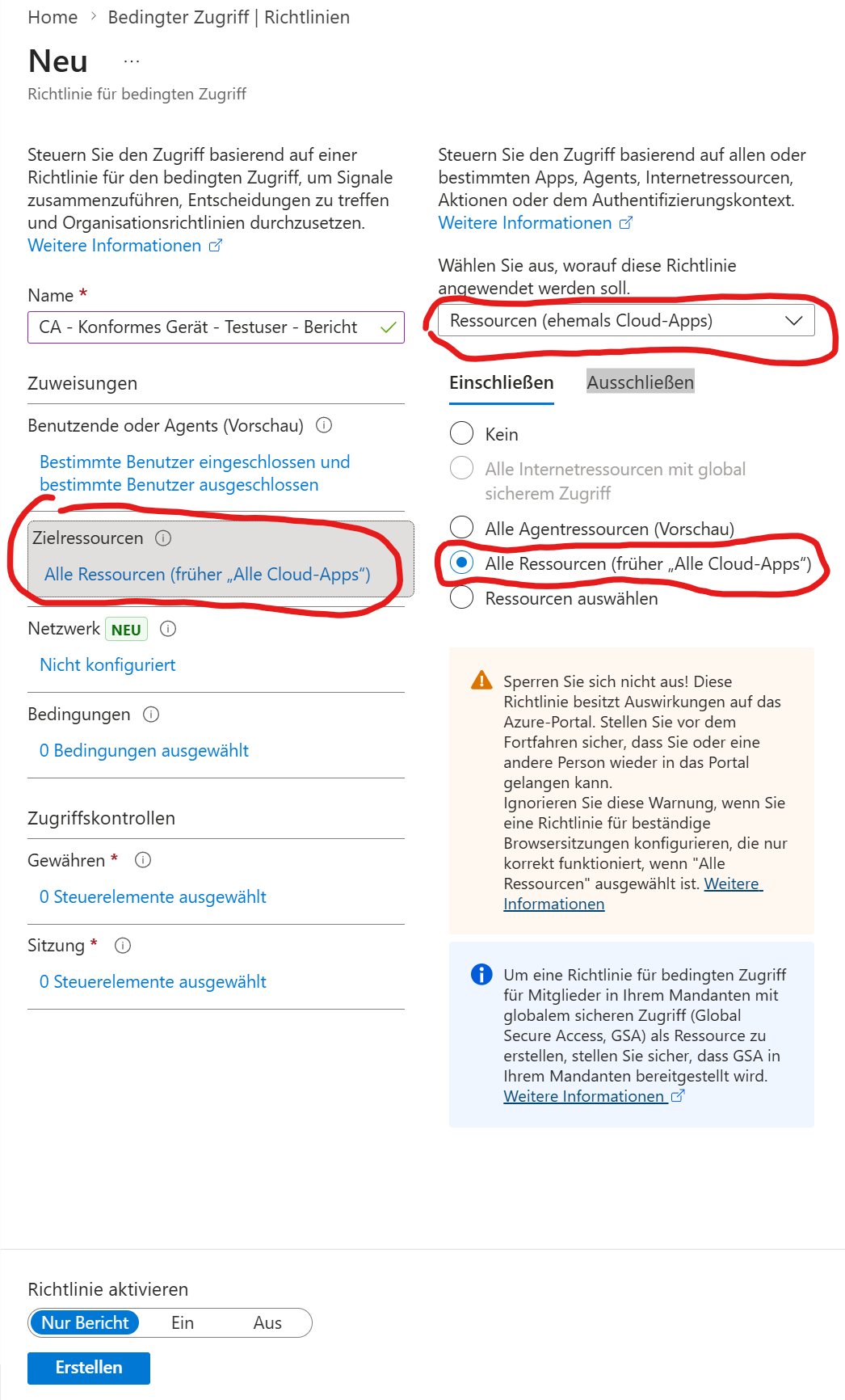

Bei Zielressourcen:

-

rechts Ressourcen (ehemals Cloud-Apps) auswählen

-

Alle Ressourcen (früher „Alle Cloud-Apps“) auswählen

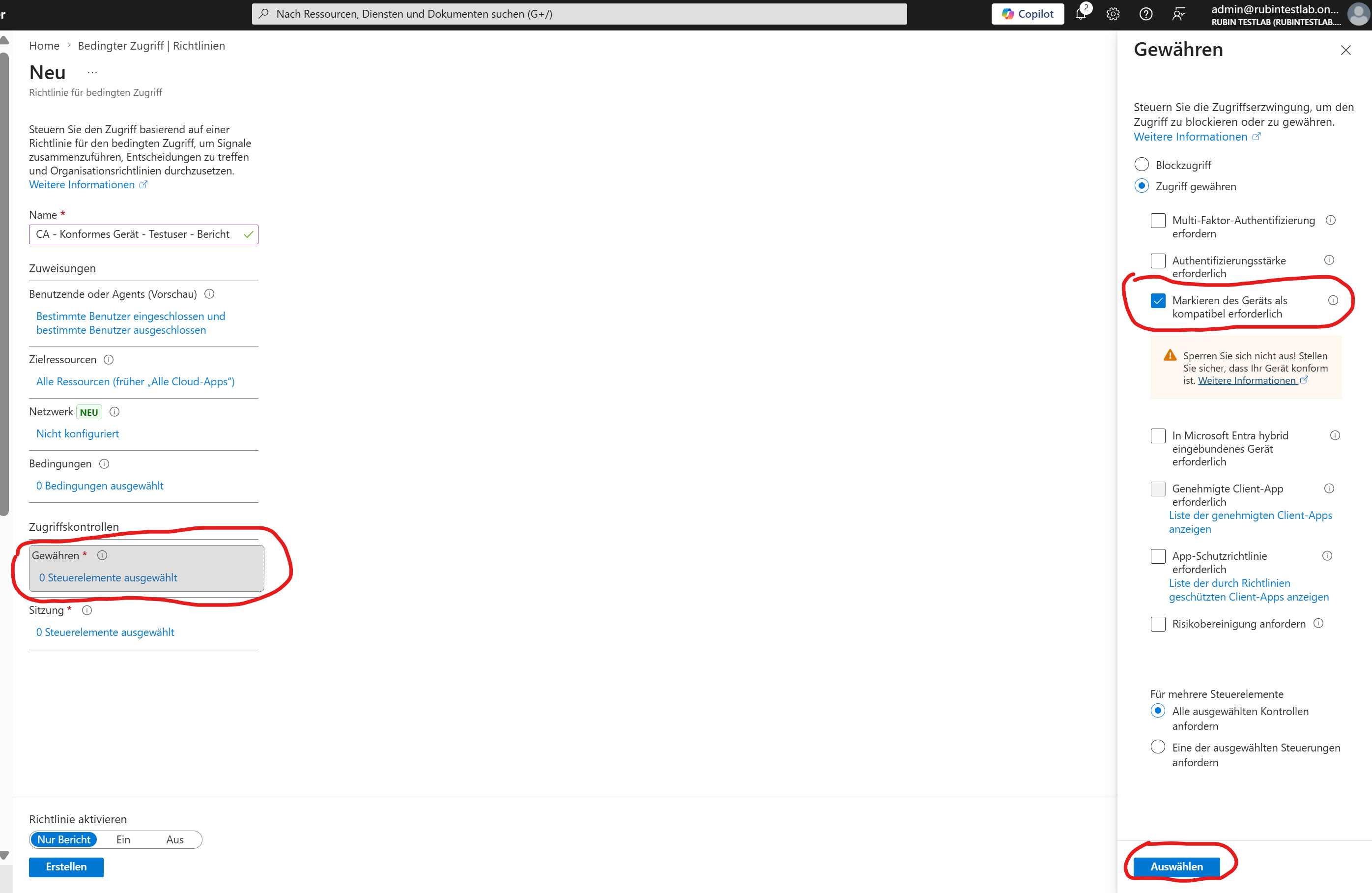

Bei Zugriffskontrollen auf Gewähren klicken.

Dann rechts:

-

Zugriff gewähren auswählen

-

Markieren des Geräts als kompatibel erforderlich anhaken

-

unten auf Auswählen klicken

Unten bei Richtlinie aktivieren:

- Nur Bericht so lassen

Dann die erste Option unten so lassen und auf Erstellen klicken.

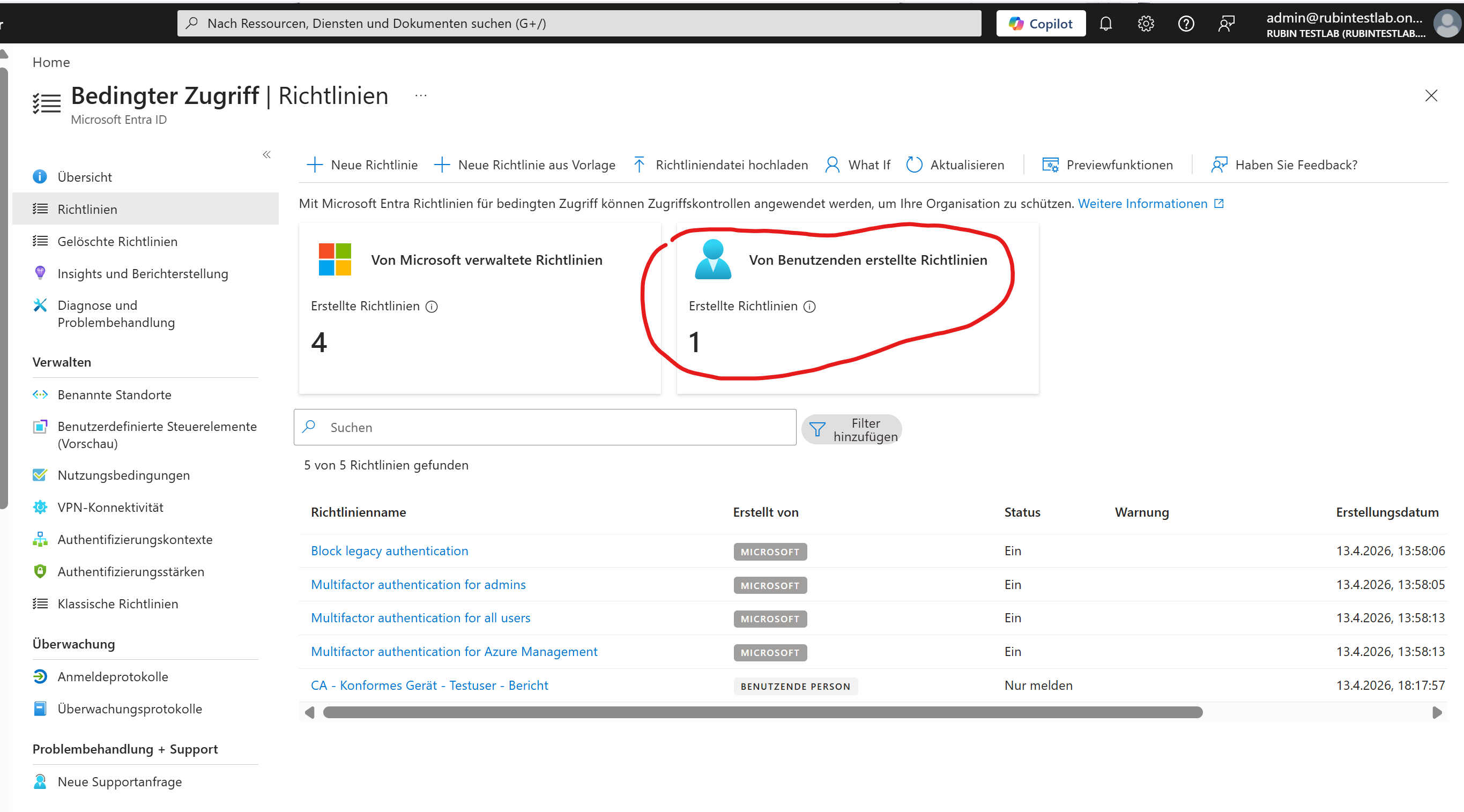

Kontrolle:

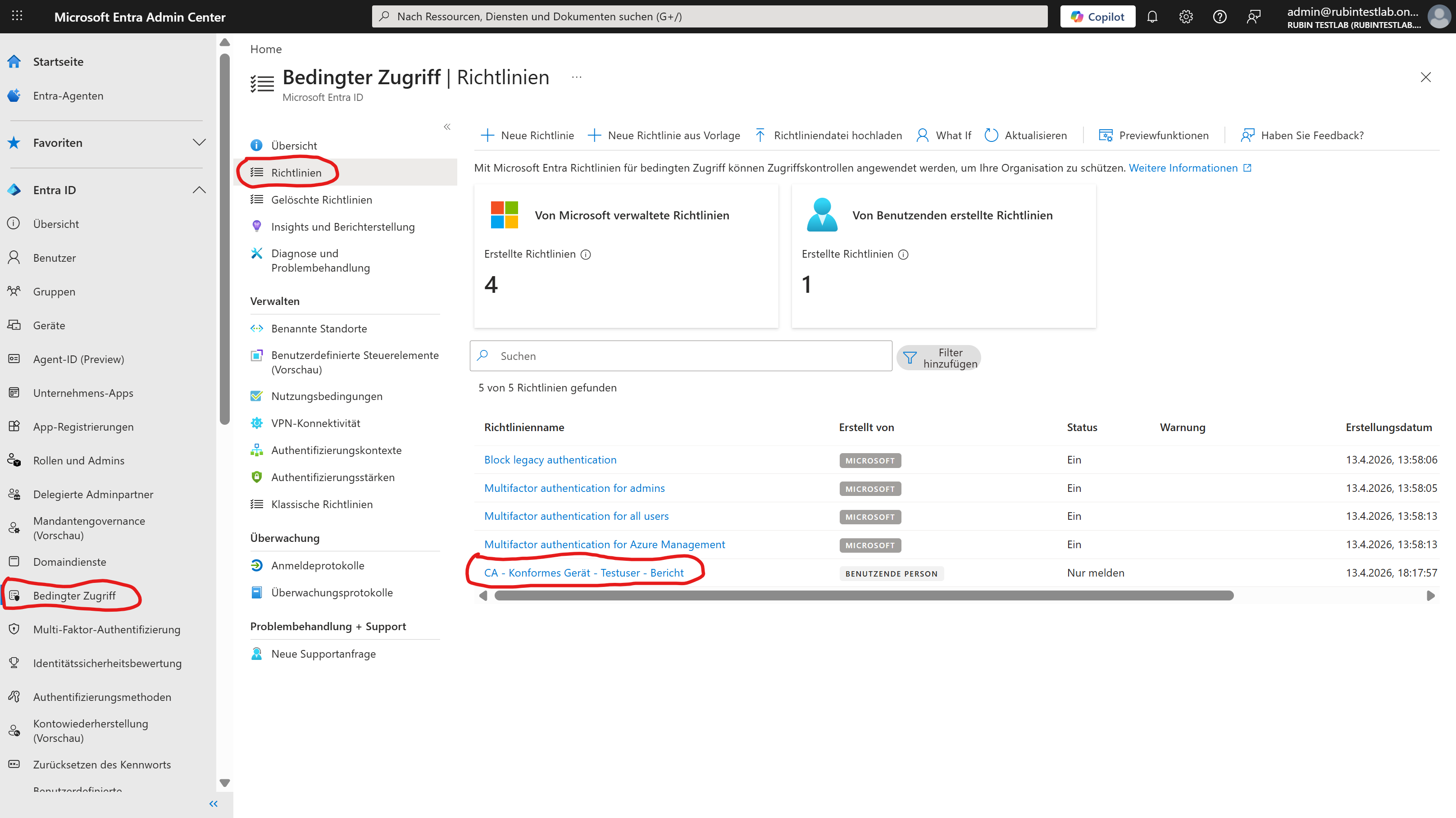

Die Richtlinie wurde erstellt.

Sie erscheint jetzt in der Liste.

Jetzt den Test am Firmenlaptop machen:

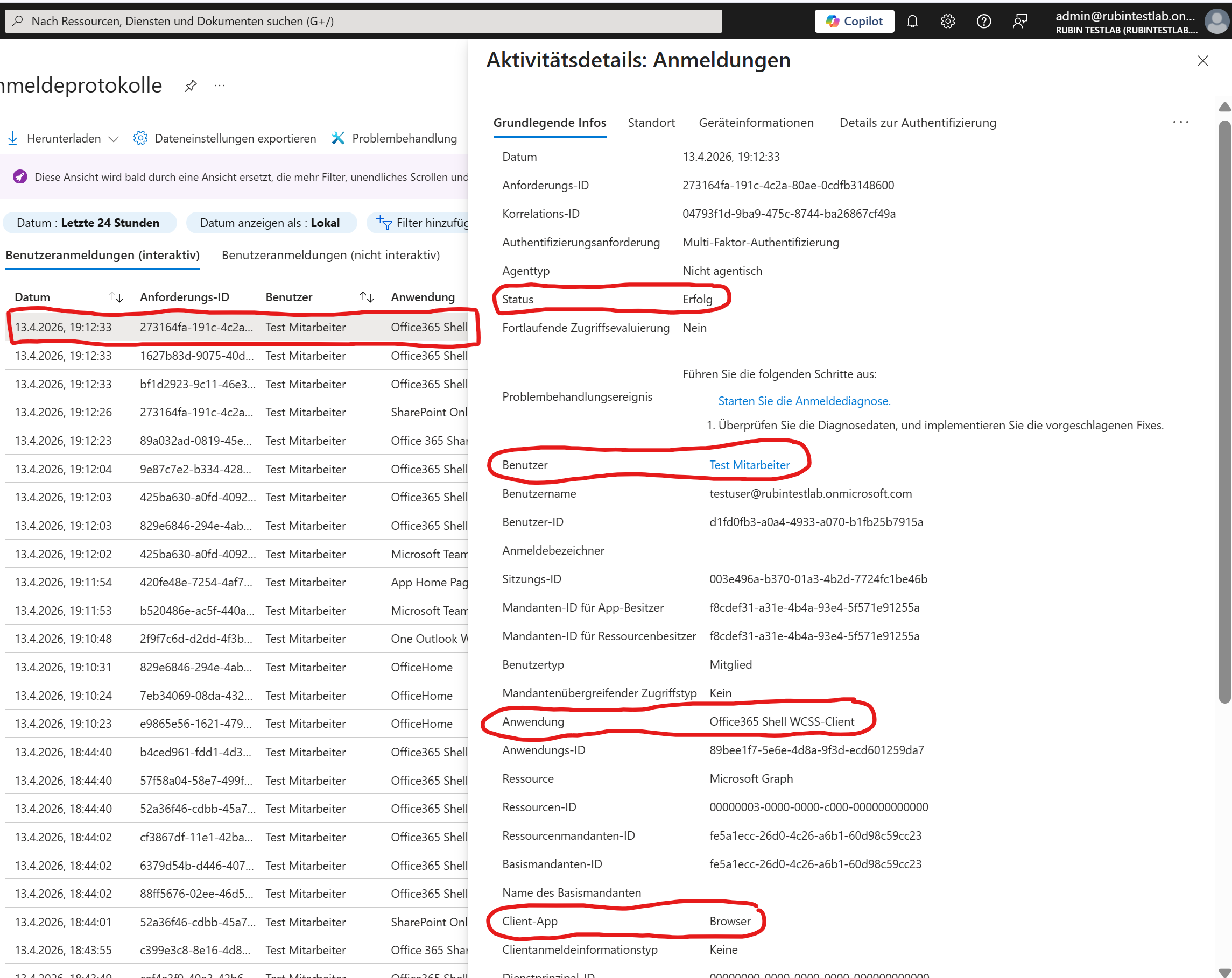

Mit Test Mitarbeiter am Laptop anmelden und danach eine Microsoft-365-Seite öffnen, zum Beispiel portal.office.com.

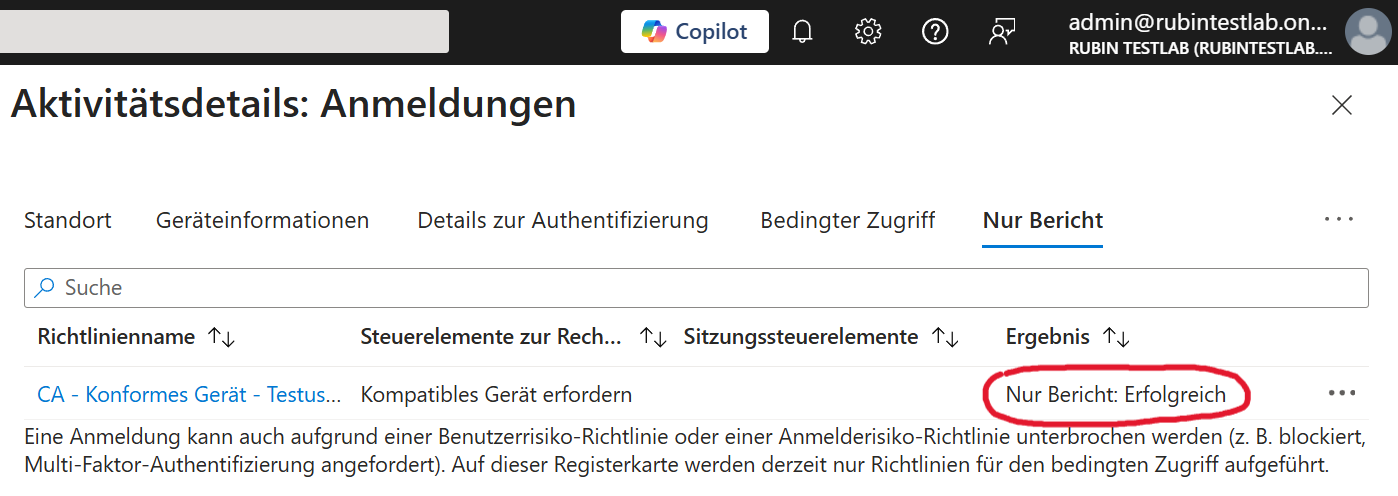

Danach in den Anmeldeprotokollen einen aktuellen Anmeldeeintrag von

Test Mitarbeiter öffnen.

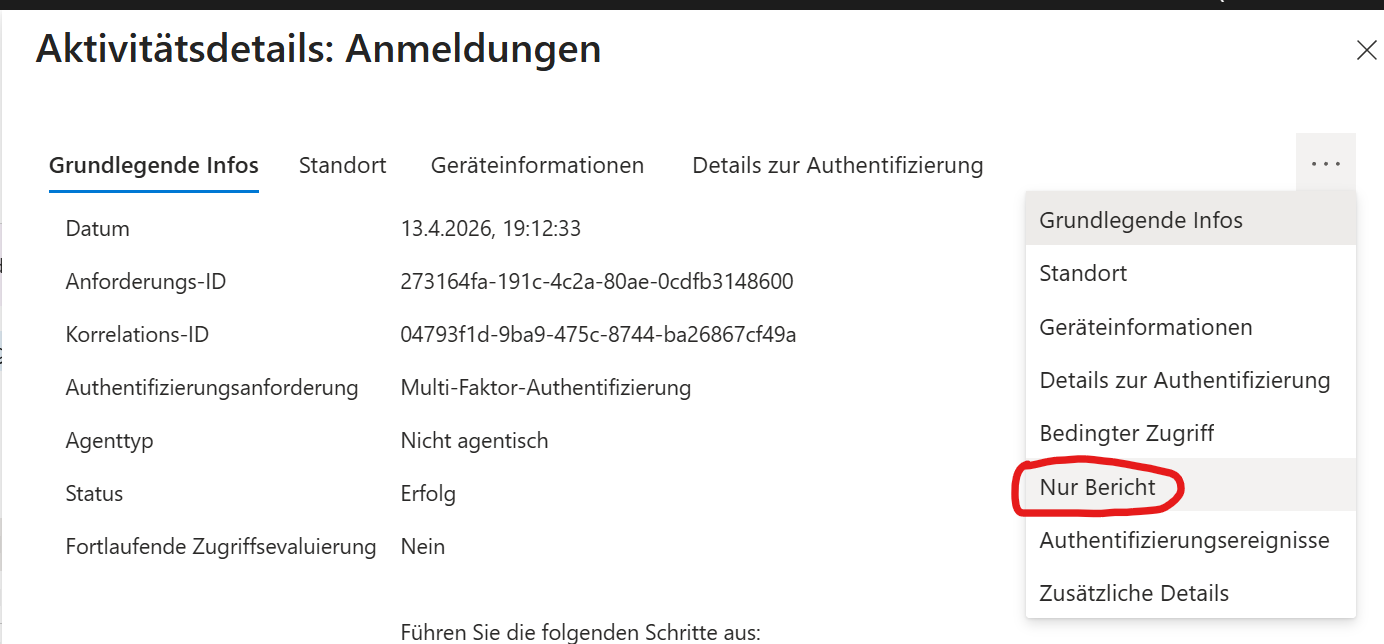

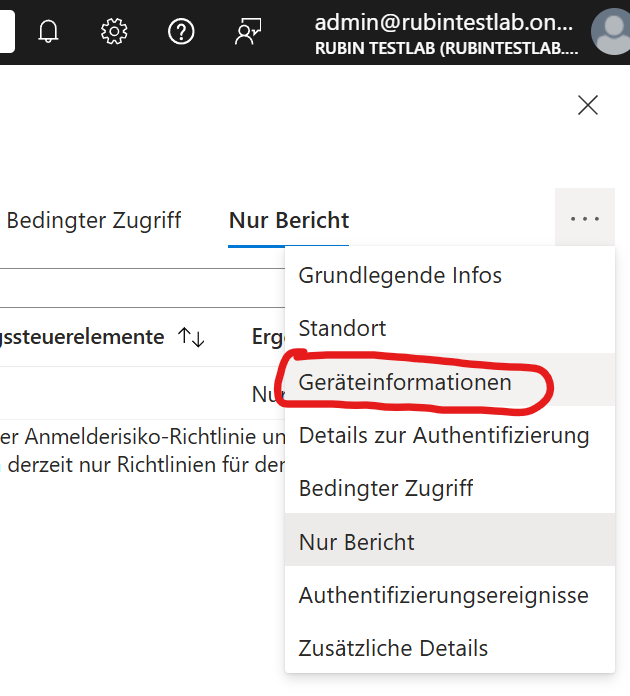

Oben rechts auf die drei Punkte klicken.

Dann Nur Bericht auswählen.

Im Bereich Nur Bericht siehst du das Ergebnis.

Hier steht: Nur Bericht: Erfolgreich

Das heißt:

Die Richtlinie wurde geprüft und hätte funktioniert.

-

auf die drei Punkte klicken

-

Geräteinformationen auswählen

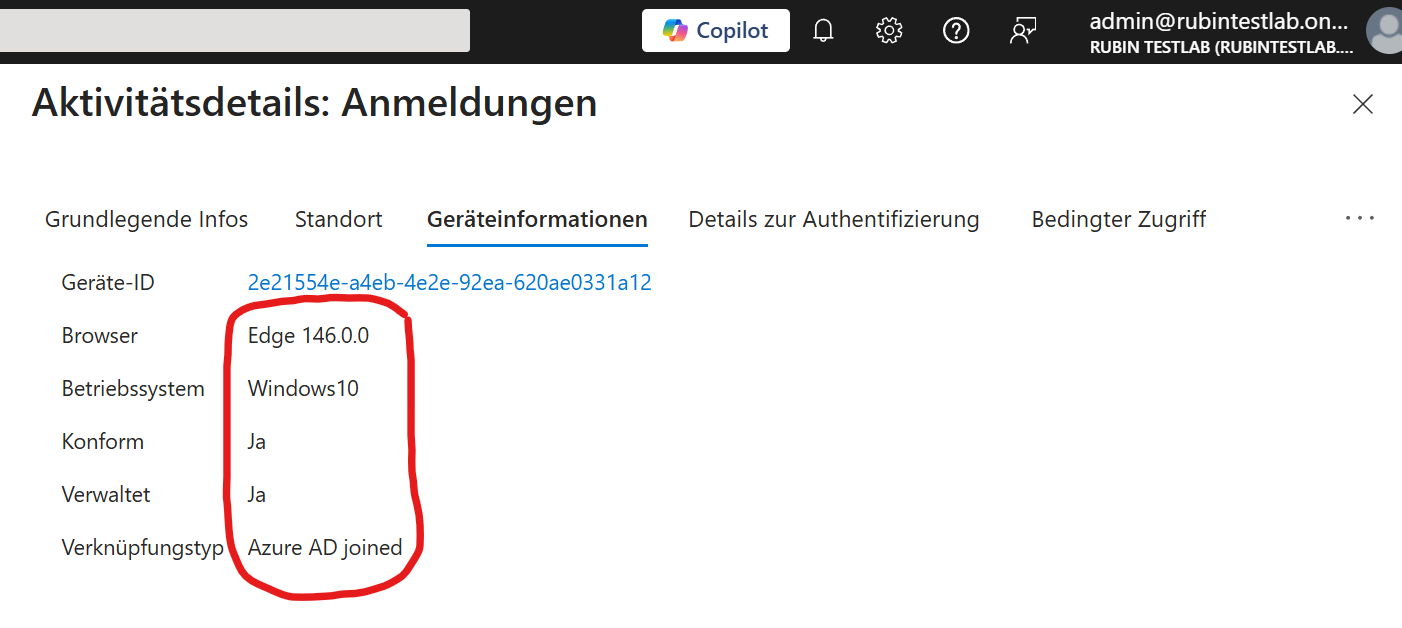

Im Bereich Geräteinformationen sieht man:

-

Browser: Edge

-

Konform: Ja

-

Verwaltet: Ja

-

Azure AD joined

Das ist genau richtig.

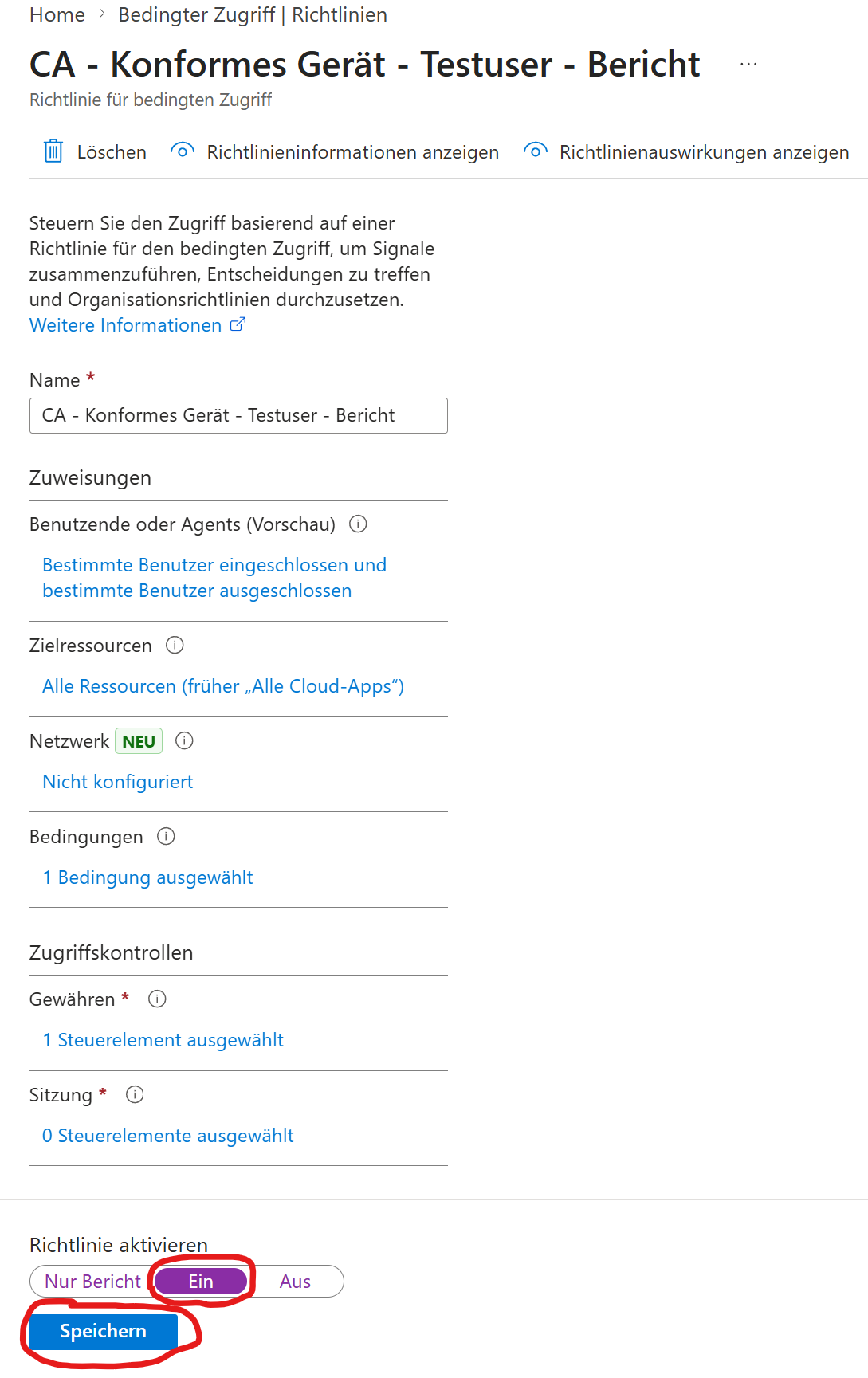

Die Richtlinie wieder öffnen.

Unten bei Richtlinie aktivieren:

-

von Nur Bericht auf Ein stellen

-

auf Speichern klicken

Jetzt ist die Richtlinie wirklich aktiv.

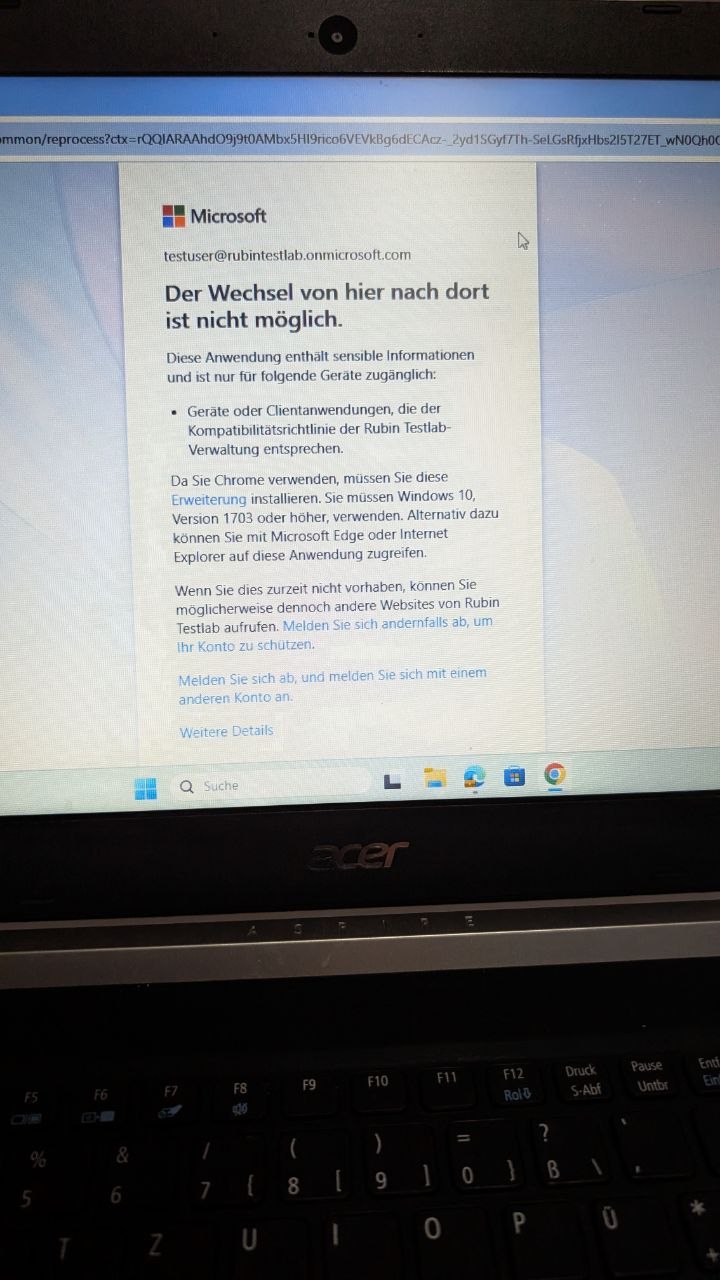

Test mit Chrome:

Der Zugriff wird blockiert.

Die Meldung zeigt:

Zugriff nur für Geräte, die der Richtlinie entsprechen.

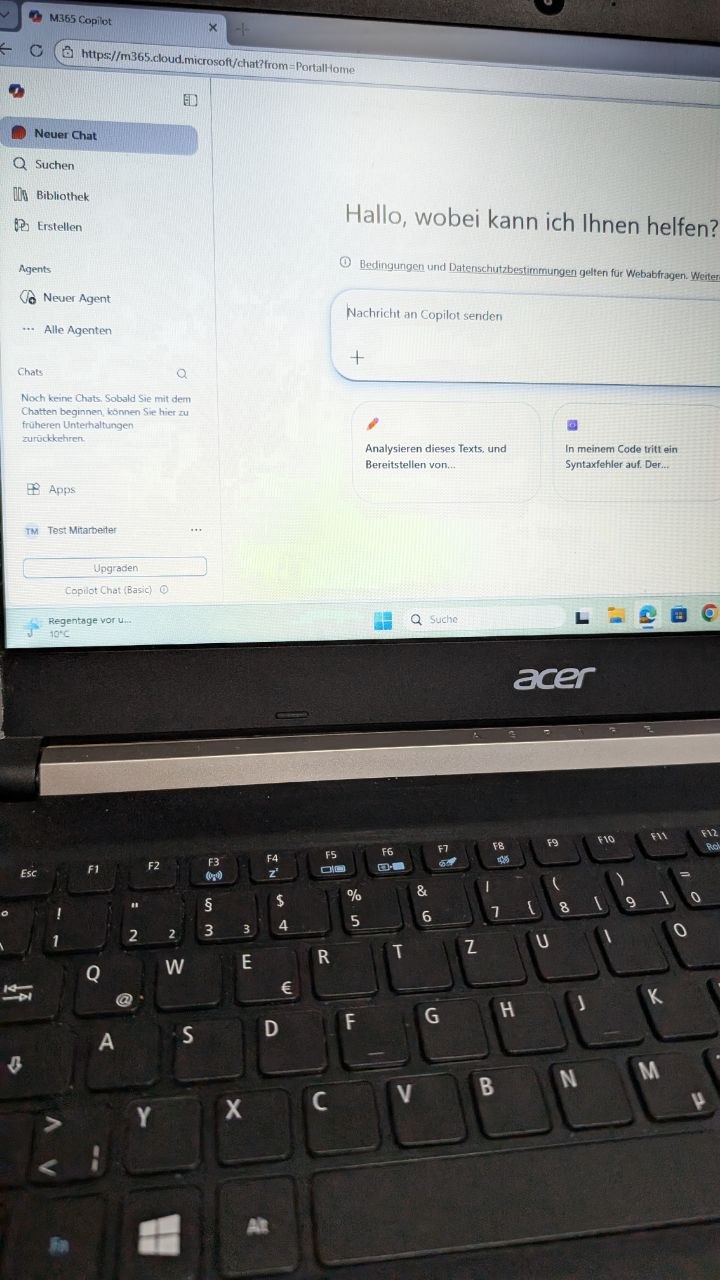

Test mit Edge:

Der Zugriff funktioniert.

- Conditional Access eingerichtet

- testuser ist eingeschlossen

- admin / bg01 / bg02 sind ausgeschlossen

- Nur konformes Gerät darf zugreifen

- Chrome wurde blockiert

- Edge hat funktioniert

Der Test hat gezeigt, dass die Richtlinie wie gewünscht funktioniert. Der Zugriff auf Microsoft 365 wurde erfolgreich an ein konformes und verwaltetes Gerät gekoppelt. Mit Edge war die Anmeldung möglich, mit Chrome wurde sie in meinem Test blockiert. Damit wurde gut sichtbar, wie Intune Compliance und Conditional Access in der Praxis zusammenarbeiten.